Daftar Isi:

- Pengarang John Day day@howwhatproduce.com.

- Public 2024-01-30 09:57.

- Terakhir diubah 2025-01-23 14:49.

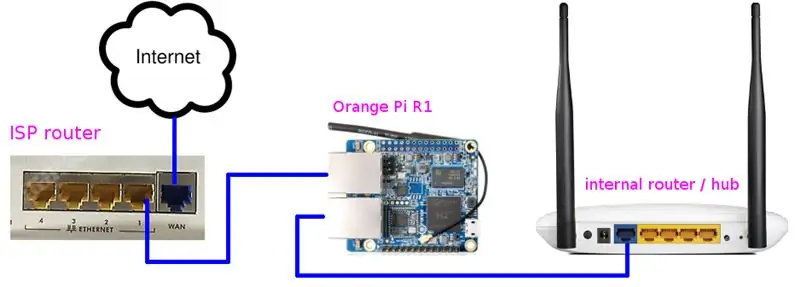

Saya harus membeli Orange Pi lagi:) Ini karena telepon SIP saya mulai berdering di tengah malam dari nomor aneh dan penyedia VoIP saya menyarankan itu karena pemindaian port. Alasan lain - saya terlalu sering mendengar tentang router yang diretas, dan saya memiliki router yang tidak boleh saya kelola (Altibox/Norwegia). Saya juga ingin tahu apa yang terjadi di jaringan rumah saya. Jadi saya memutuskan untuk membuat firewall-jembatan, transparan ke jaringan rumah TCP/IP. Saya mengujinya dengan PC, lalu saya memutuskan untuk membeli OPi R1 - lebih sedikit noise & konsumsi daya lebih sedikit. Jika Anda memiliki alasan sendiri untuk memiliki firewall perangkat keras seperti itu - itu lebih mudah daripada yang Anda pikirkan! Jangan lupa untuk membeli heat sink dan kartu micro SD yang layak.

Langkah 1: OS & Pengkabelan

Saya menginstal Armbian:

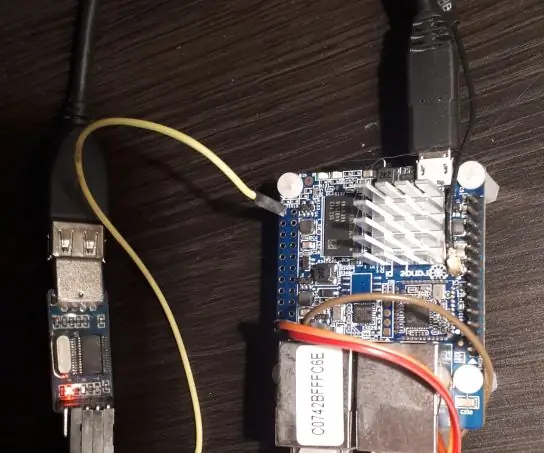

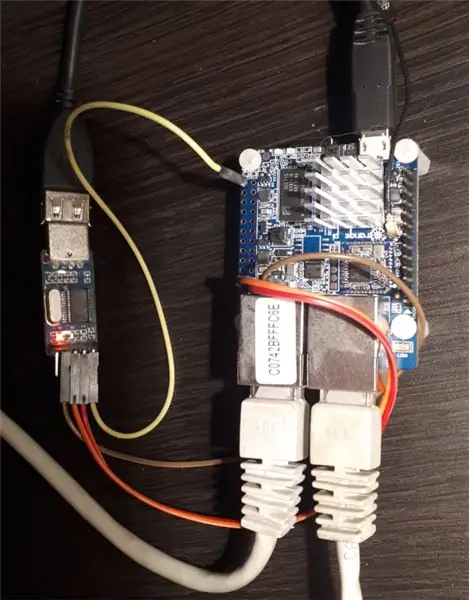

Seperti yang mungkin Anda perhatikan, saya menggunakan konverter USB TTL untuk memiliki akses ke konsol serial, yang sebenarnya tidak diperlukan, konfigurasi jaringan default mengasumsikan DHCP.

Satu-satunya komentar untuk konverter - dalam banyak tutorial tidak disarankan koneksi VCC. Bagi saya itu hanya berfungsi ketika catu daya terhubung (3.3V adalah satu-satunya pin persegi di papan). Dan itu akan menjadi terlalu panas jika tidak terhubung ke USB sebelum catu daya dinyalakan. Saya kira R1 memiliki pinout yang kompatibel dengan OPI Zero, saya memiliki masalah dengan menemukan skema R1.

Setelah mem-boot Armbian, mengubah kata sandi root dan beberapa pembaruan/peningkatan, saya menemukan dua antarmuka ('ifconfig -a') - eth0 dan enxc0742bfffc6e. Periksa karena Anda akan membutuhkannya sekarang - hal yang paling mengagumkan adalah untuk mengubah R1 Anda menjadi jembatan Ethernet, Anda hanya perlu menyesuaikan file /etc/network/interfaces. Saya kagum bahwa Armbian hadir dengan beberapa versi file yang telah dikonfigurasi sebelumnya termasuk interfaces.r1switch - terdengar seperti yang kami butuhkan tetapi tidak berfungsi.

Hal penting lainnya adalah identifikasi port Ethernet yang tepat - enxc0742bfffc6e adalah yang dekat dengan pin serial.

Sebelum Anda membuat R1 kehilangan kontak dengan Internet (OK, ini bisa dikonfigurasi lebih baik) cukup instal satu hal:

sudo apt-get install iptables-persistent

Langkah 2: /etc/network/interfaces

Jika Anda mengalihkan jaringan lokal ke eth0 daripada yang Anda perlukan file antarmuka berikut (Anda selalu dapat kembali ke versi asli dengan Sudo cp interfaces.default interfaces; reboot):

manual inet br0iface br0 otomatis

bridge_ports eth0 enxc0742bfffc6e

bridge_stp mati

jembatan_fd 0

bridge_maxwait 0

bridge_maxage 0

Langkah 3: Iptables

Setelah reboot R1 Anda harus transparan ke jaringan dan berfungsi seperti konektor kabel. Sekarang mari kita buat hidup lebih sulit bagi orang jahat di luar sana - konfigurasikan aturan firewall (garis hash adalah komentar; sesuaikan alamat jaringan dengan konfigurasi DHCP Anda!):

# flash semua dan tutup pintu

iptables -Fiptables -P INPUT DROP

iptables -P FORWARD DROP

iptables -P OUTPUT DROP

# tetapi izinkan jaringan internal untuk keluar

iptables -A INPUT -m physdev --physdev-is-bridged --physdev-in eth0 -s 192.168.10.0/24 -j MENERIMA

iptables -A FORWARD -m physdev --physdev-is-bridged --physdev-in eth0 -s 192.168.10.0/24 -j MENERIMA

# izinkan DHCP melalui jembatan

iptables -A INPUT -i br0 -p udp --dport 67:68 --sport 67:68 -j ACCEPT

iptables -A FORWARD -i br0 -p udp --dport 67:68 --sport 67:68 -j ACCEPT

# semua lalu lintas yang ditetapkan harus diteruskan

iptables -A FORWARD -m conntrack --ctstate ESTABLISHED, RELATED -j ACCEPT

# hanya untuk browser lokal - akses ke alat pemantauan seperti darkstat

iptables -A INPUT -i lo -j MENERIMA iptables -A OUTPUT -o lo -j ACCEPT

#block spoofing

iptables -A FORWARD -m physdev --physdev-is-bridged --physdev-in enxc0742bfffc6e -s 192.168.10.0/24 -m limit --limit 5/min -j LOG --log-level 7 --log-prefix FILTER BERSIH

iptables -A FORWARD -m physdev --physdev-is-bridged --physdev-in enxc0742bfffc6e -s 192.168.10.0/24 -j REJECT

Langkah 4: Pertimbangan Terakhir

Setelah seminggu - itu bekerja dengan sempurna. Satu-satunya hal yang akan saya buat (dan kirimkan di sini) adalah pemantauan jaringan dan akses melalui ssh. Saya ulangi - mengubah file antarmuka ke konten yang saya lampirkan akan melepaskan perangkat R1 dari jaringan IP - hanya serial yang akan berfungsi.

6 Juni 2018: menjembatani bukanlah pekerjaan yang harus dilakukan tetapi R1 memancarkan banyak panas, terlalu banyak. Sebuah heat sink sederhana menjadi sangat panas - aneh & saya tidak menyukainya. Mungkin tidak apa-apa, mungkin ada yang punya solusi selain kipas angin.

18 Agustus 2018: 'armbianmonitor -m' menunjukkan 38 Celcius, jauh di bawah persepsi pribadi saya. Saya merasakan perubahan yang signifikan (turun) ketika saya mengurangi jam sedikit:

echo 1000000 > /sys/devices/system/cpu/cpu0/cpufreq/scaling_max_freq

BTW - Saya telah berhasil terhubung ke WLAN rumah saya tetapi R1 belum menerima IP apa pun melalui DHCP, deos penugasan statis juga tidak berfungsi. Itu adalah upaya pertama saya untuk memiliki antarmuka administratif, selain yang serial. Ide lain adalah tetap memiliki IP yang ditetapkan ke salah satu port ethernet. Saya akan kembali ke ini dalam beberapa bulan.

Direkomendasikan:

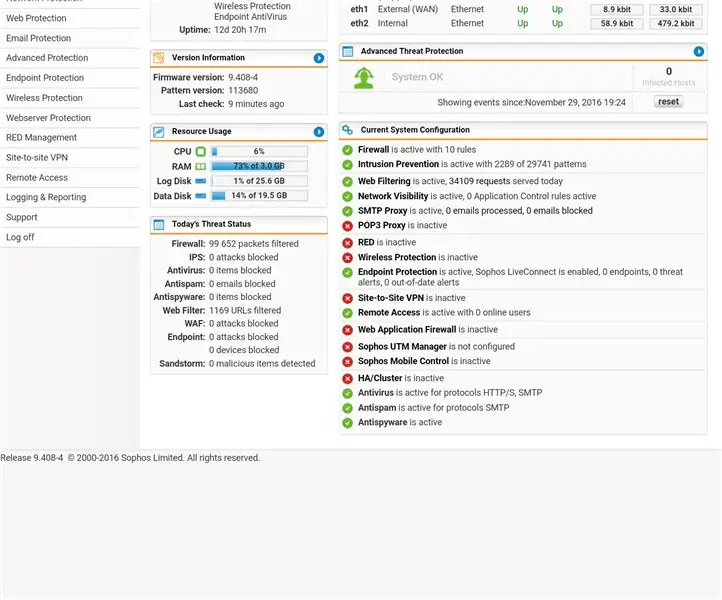

Lindungi Jaringan Anda Dengan UTM Firewall Gratis: 4 Langkah

Lindungi Jaringan Anda Dengan UTM Firewall Gratis: Panduan ini akan membahas dasar-dasar untuk menginstal dan menjalankan Sophos UTM di jaringan rumah Anda. Ini adalah rangkaian perangkat lunak gratis dan sangat kuat. Saya mencoba untuk mencapai penyebut umum terendah, jadi saya tidak akan masuk ke integrasi direktori aktif, remote

Firewall Raspberry Pi4: 12 Langkah

Raspberry Pi4 Firewall: Dengan Raspbery Pi 4 (RPi4) baru yang baru saja dirilis, saya memutuskan untuk membuat sendiri firewall untuk digunakan di rumah. Setelah tersandung di Internet, saya menemukan artikel bagus tentang masalah ini oleh Guillaume Kaddouch (https://networkfilter.blogspot.com/2012/08/building

Tambahkan MC Server ke FireWall: 12 Langkah

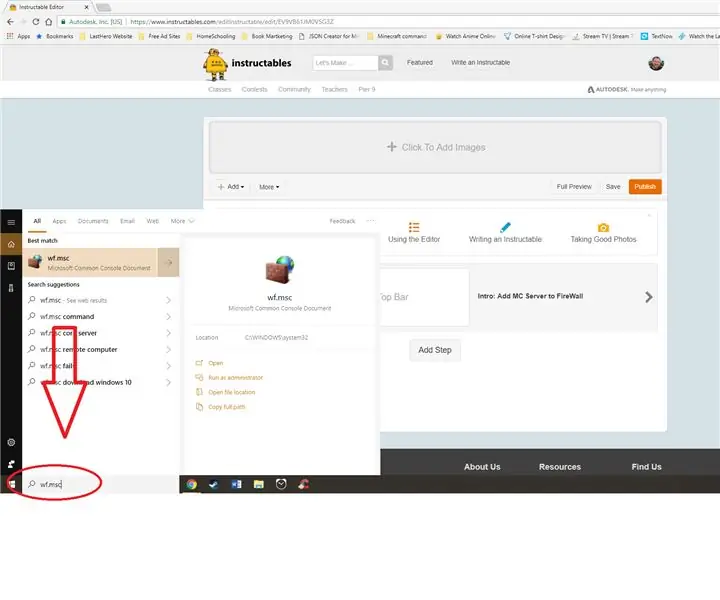

Tambahkan MC Server ke FireWall: 1. Ketik "wf.msc" ke dalam bilah pencarian di sebelah kiri bilah tugas.Alt. Buka Control Panel, buka Windows (Defender) Firewall dan pilih Pengaturan Lanjutan dari menu di sebelah kiri

OrangeBOX: Perangkat Penyimpanan Cadangan Aman Berbasis OrangePI: 5 Langkah

OrangeBOX: Perangkat Penyimpanan Cadangan Aman Berbasis OrangePI: OrangeBOX adalah kotak cadangan penyimpanan jarak jauh all-in-one untuk server mana pun. Server Anda dapat terinfeksi, rusak, dihapus dan semua data Anda masih aman di OrangeBOX dan siapa yang tidak suka misi mustahil seperti perangkat cadangan apa yang baru saja Anda

Pengelakan Firewall/Server Proxy: 3 Langkah

Pengelakan Firewall/Server Proxy: Banyak siswa lain datang dan bertanya kepada saya bagaimana cara melewati firewall dan proxy. Orang-orang IT di sekolah semakin pintar tentang siswa yang menggunakan proxy. Saya memikirkan masalah ini untuk beberapa waktu dan saya punya solusi. Mengapa tidak membuat halaman web Anda sendiri