Daftar Isi:

- Pengarang John Day day@howwhatproduce.com.

- Public 2024-01-30 09:56.

- Terakhir diubah 2025-01-23 14:49.

Tujuan dari instruksi ini adalah untuk menunjukkan kepada Anda bagaimana menghubungkan secara otomatis dan aman dari Raspberry Pi Anda ke server cloud jarak jauh (dan sebaliknya) untuk melakukan pencadangan dan pembaruan, dll. Untuk melakukan ini, Anda menggunakan pasangan kunci SSH yang meniadakan kebutuhan untuk mengingat kata sandi dan memberi Anda koneksi yang lebih aman.

(CAVEAT - Jangan coba ini jika Anda tidak kompeten dalam mengonfigurasi izin Linux jika tidak, Anda akan membuat sistem Anda lebih rentan terhadap serangan peretas.)

Persyaratan

1. Raspberry Pi dengan antarmuka baris perintah (CLI) seperti yang Anda lihat di Putty.

2. Akses ke server cloud jarak jauh yang dihosting oleh katakanlah OVH atau DigitalOcean, dengan CLI.

3. Laptop atau PC Windows dengan Putty dan PuttyGen terpasang.

Asumsi

1. Anda memiliki pengetahuan tentang perintah Linux

2. Anda dapat mengakses server jarak jauh menggunakan proses manual konvensional, mis. FTP.

3. Anda telah menginstal PuttyGen di PC Windows Anda

Langkah

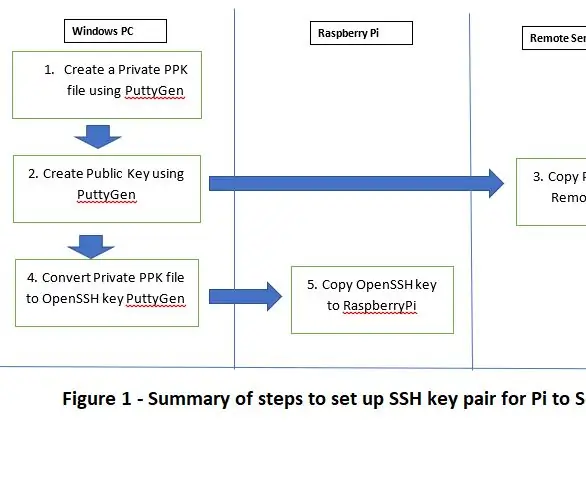

Singkatnya, - Lihat Gambar 1

a) Di PC Windows Anda, buat file PPK Pribadi menggunakan PuttyGen

b) Pada PC Windows Anda, buat file PPK publik menggunakan PuttyGen (ini dilakukan secara otomatis pada langkah a)

b) Pada PC Windows Anda, salin Kunci Publik dari PC Windows Anda ke server cloud jarak jauh

d) Pada PC Windows Anda, konversikan file PPK Pribadi ke kunci OpenSSH menggunakan PuttyGen

e) Salin kunci OpenSSH dari PC Windows Anda ke Raspberry Pi

f) Uji akses dan transfer file dari Raspberry Pi ke server Jarak Jauh Anda

Langkah 1: A) Buat File PPK Pribadi, B) Buat Kunci Publik dan C) Salin ke Server Jarak Jauh

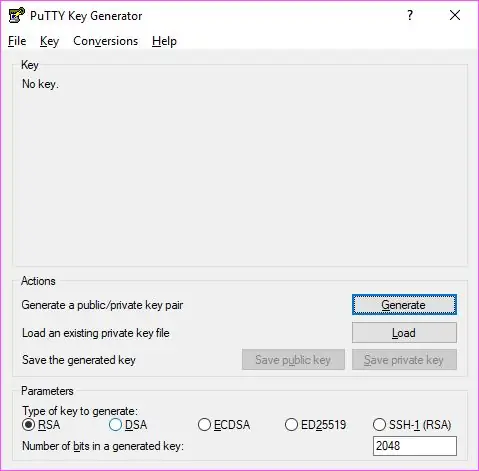

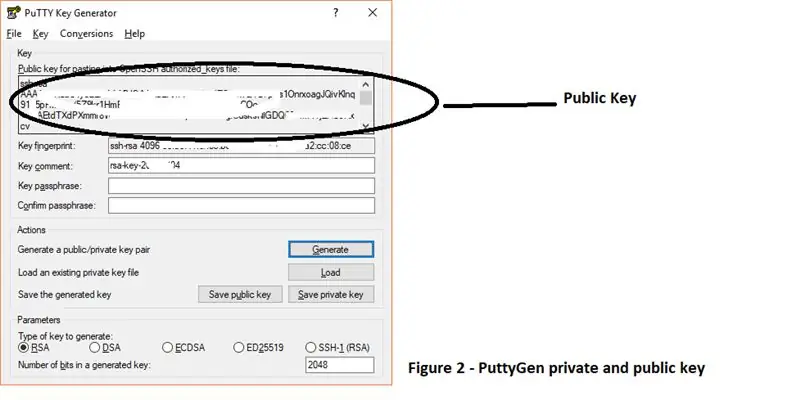

Untuk membuat file PPK Pribadi, buka PuttyGen di PC Windows Anda. Anda dapat mengakses PuttyGen dengan mengklik kanan pada ikon dempul pada taskbar Windows. Dari menu PuttyGen, pilih kunci kemudian buat pasangan kunci, pilih opsi SSH2 -RSA key. Anda akan diminta untuk menyetel frasa sandi saat membuat kunci pribadi, dan jika Anda menyetel frasa sandi, Anda akan diminta memasukkannya selama operasi mendatang. Simpan kunci pribadi di suatu tempat dengan aman di PC Windows Anda. Anda kemudian akan melihat kunci publik di panel jendela seperti yang ditunjukkan pada Gambar 2.

Selanjutnya, mari kita transfer kunci publik ke server cloud jarak jauh. Buka sesi Putty ke server cloud jarak jauh menggunakan Putty. Katakanlah Anda telah masuk sebagai remoteuser1 lalu lakukan hal berikut pada server cloud jarak jauh CLI

cd /home/remoteuser1 (jika belum ada) mkdir.ssh

nano.ssh/authorized_keys (Anda akan melihat layar kosong - tempel kunci publik yang ditunjukkan pada gambar 2 lalu simpan dan tutup file ini)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

Langkah 2: D) Konversikan File PPK Pribadi ke Kunci OpenSSH dan E) Salin ke Raspberry Pi

Untuk mengonversi private key ke OpenSSH, buka PuttyGen lalu buka private key yang telah Anda buat tadi - masuk ke opsi Conversions pada menu lalu pilih Export OpenSSH key - pastikan file yang Anda buat memiliki filetype.key. Simpan di suatu tempat dengan aman lalu buka sesi dempul untuk masuk ke Raspberry Pi Anda. Salin file kunci ke direktori home pada Raspberry Pi dari akun pengguna yang Anda gunakan untuk masuk ke Raspberry Pi. Katakanlah kuncinya disebut pitobot.key lalu ikuti langkah-langkah ini:

cd /home/pi

sudo mv pitobot.key /home/pi/

sudo chmod 600 pitobot.key

Sekarang Anda siap untuk menguji apakah instalasi Anda berhasil - Sekali lagi, ini dilakukan dari Pi. Ingat, remoteuser1 adalah akun di server cloud jarak jauh yang direktori home-nya Anda menyimpan kunci publik, dan ipaddress adalah ipaddress dari server cloud jarak jauh.

Pertama dari Raspberry Pi, mari kita masuk ke server cloud jarak jauh menggunakan Putty. Ketik perintah berikut pada Raspberry PI CLI. (Jika Anda telah menetapkan frasa sandi saat membuat kunci pribadi, Anda akan diminta untuk memasukkannya sekarang.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

Ini akan memasukkan Anda ke CLI server cloud jarak jauh di direktori home dari remoteuser1. Dengan mengetik 'keluar; Anda akan kembali ke CLI Raspberry Pi Anda.

Selanjutnya, coba transfer file dari server cloud jarak jauh ke Raspberry Pi. Gunakan perintah berikut: (Sekali lagi, jika Anda telah menetapkan kata sandi saat membuat kunci pribadi, Anda akan dimintai kata sandi sekarang.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress://var/www/html/*.* /home/pi/

Ini akan mentransfer semua file dari folder /var/www/html/ di server jauh ke folder /home/pi/ di Raspberry Pi Anda. (Titik dua sangat penting) Anda tentu saja dapat mengubah urutan perintah dan mentransfer file dari Pi ke server jauh.

Langkah 3: Pertimbangan Keamanan

Sementara pendekatan pasangan kunci SSH meningkatkan keamanan, pertimbangkan hal berikut:

1. Dengan mengaktifkan pasangan kunci SSH, Anda harus mempertimbangkan untuk menghapus kemampuan pengguna untuk masuk langsung ke server jarak jauh (Anda juga dapat mengakses server Anda menggunakan pasangan kunci Putty di Windows menggunakan pasangan kunci yang sama, dan Anda juga dapat mempertimbangkan untuk menonaktifkan masuk ke Pi Anda juga). Berhati-hatilah jika Anda memilih untuk melakukan ini dan tidak mengambil pendekatan big bang. Untuk melakukan ini, Anda harus menonaktifkan beberapa konfigurasi di file konfigurasi ssh. Berhati-hatilah melakukan ini. Perintahnya adalah

nano /etc/ssh/sshd_config

Dan di dalam file buat perubahan berikut:

PasswordAutentikasi no

Gunakan nomor PAM

Simpan, keluar kemudian restart SSH dengan systemctl restart ssh (Ini untuk Debian. Mungkin berbeda di distro Linux yang berbeda)

2) Simpan semua kunci Anda dengan aman jika tidak, Anda berisiko melanggar data atau tidak memiliki akses ke server Anda. Saya sarankan menyimpannya di brankas yang aman seperti bitwarden.com, dan membatasi akses ke sana melalui kebijakan kontrol akses Anda.

3) Penggunaan frasa sandi meningkatkan keamanan tetapi dapat membuat otomatisasi pekerjaan cron dll lebih sulit. Keputusan untuk menggunakan fitur ini dan fitur lainnya harus ditentukan oleh penilaian risiko, misalnya, jika Anda memproses data pribadi maka Anda memerlukan kontrol yang lebih besar / proporsional.

Direkomendasikan:

Sembunyikan Barang dan Data Anda - Tetap Aman Dari Dunia: 8 Langkah

Sembunyikan Barang dan Data Anda - Jauhkan dari Dunia: Dunia yang indah selalu memiliki banyak kejutan. Saya berbagi dengan Anda sedikit pengalaman saya untuk menjaga diri saya dan barang-barang saya aman. Semoga bisa membantu Anda

Lebih Aman Lebih Baik: Membuat Stasiun Kereta Lebih Aman: 7 Langkah

Lebih Aman Lebih Baik: Membuat Stasiun Kereta Lebih Aman: Banyak stasiun kereta api saat ini tidak aman karena kurangnya keamanan, penghalang, dan peringatan kedatangan kereta api. Kami melihat perlunya memperbaikinya. Untuk mengatasi masalah ini kami menciptakan Lebih Aman Lebih Baik. Kami menggunakan sensor getaran, sensor gerak, dan

Tingkatkan Apple MacBook Anda: Pencadangan dan Pelestarian Data.: 9 Langkah (dengan Gambar)

Tingkatkan Apple MacBook Anda: Pencadangan dan Pelestarian Data.: Hard disk Mac saya menjadi sangat gemuk dan penuh, itu menjijikkan. Masalah ini terjadi pada banyak orang yang telah membeli MacBook asli. Mereka merasakan sejumput hard drive kecil yang sangat ketat. Saya membeli macbook saya ~ 2 tahun yang lalu dan

Pencadangan File Mudah untuk Windows!: 4 Langkah

Pencadangan File Mudah untuk Windows!: Ini adalah tutorial super mudah tentang cara membuat cadangan file Anda di Windows. Yang Anda butuhkan hanyalah flash drive! Saya akan melakukannya dengan command prompt. Setiap kali Anda mencolokkan flash drive Anda, tunggu sebentar dan Anda dapat mengeluarkannya, file Anda kemudian akan b

Gunakan SSH dan XMing untuk Menampilkan Program X Dari Komputer Linux di Komputer Windows: 6 Langkah

Menggunakan SSH dan XMing untuk Menampilkan Program X Dari Komputer Linux di Komputer Windows: Jika Anda menggunakan Linux di kantor, dan Windows di rumah, atau sebaliknya, Anda mungkin terkadang perlu masuk ke komputer di lokasi lain , dan menjalankan program. Nah, Anda dapat menginstal X Server, dan mengaktifkan SSH Tunneling dengan SSH Client Anda, dan satu